OpenAI 的账号被加密货币领域的黑客盗取,这是15个月以来的第四起类似事件,网友纷纷表示:还能信任他们的 AI 安全性吗?

编辑日期:2024年09月24日

马斯克致AI员工:祝你们好运

真是令人匪夷所思,OpenAI 的官方账号竟然在一夜间被黑客入侵了!

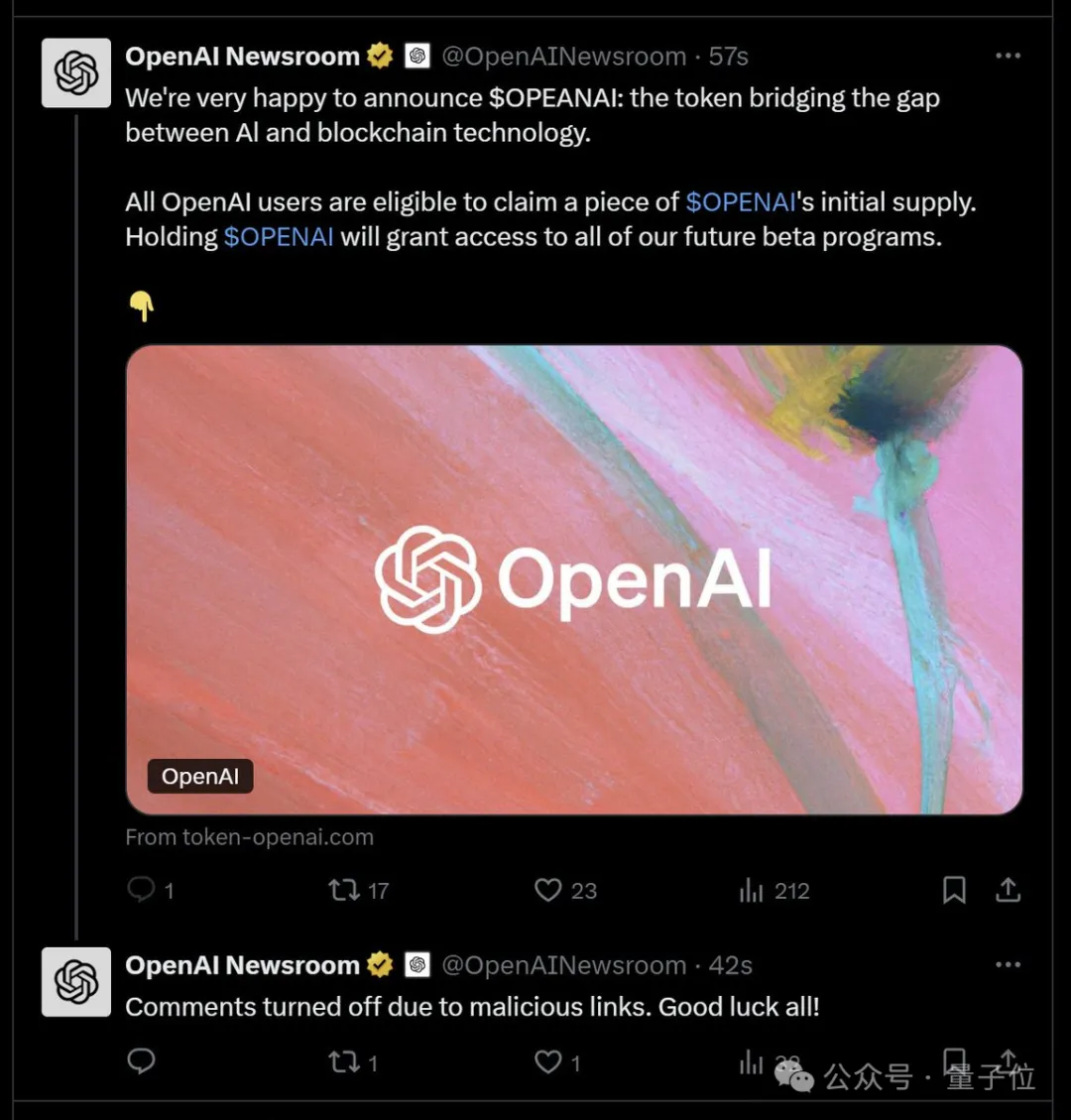

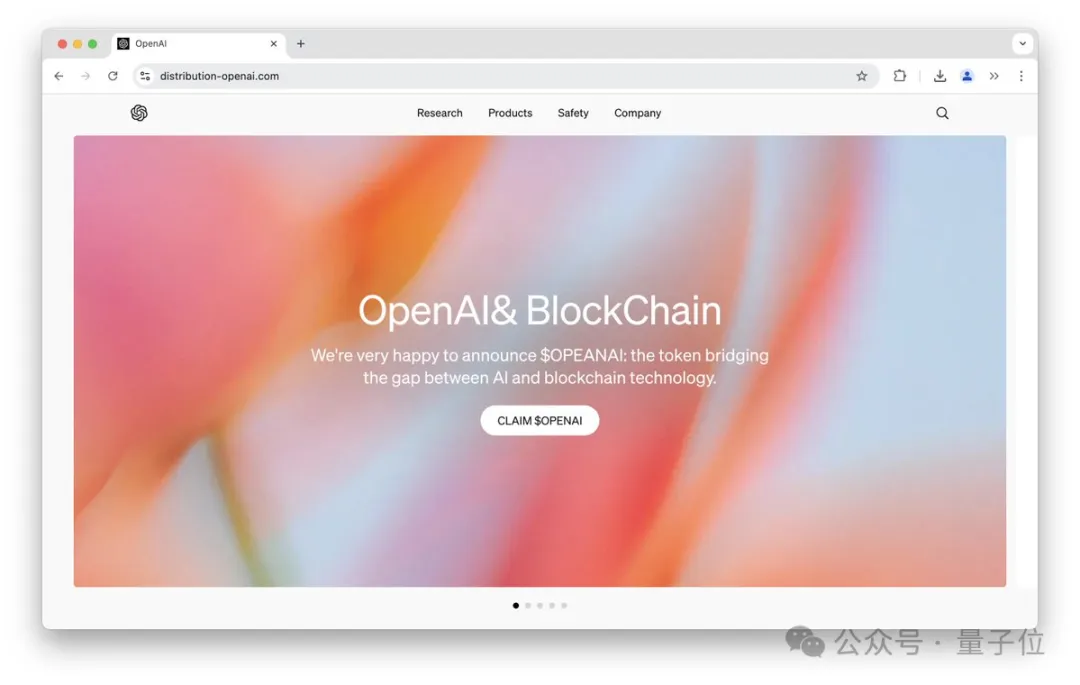

这次被黑的是 OpenAI 新开设的一个专门发布新闻的账号——OpenAI Newsroom。

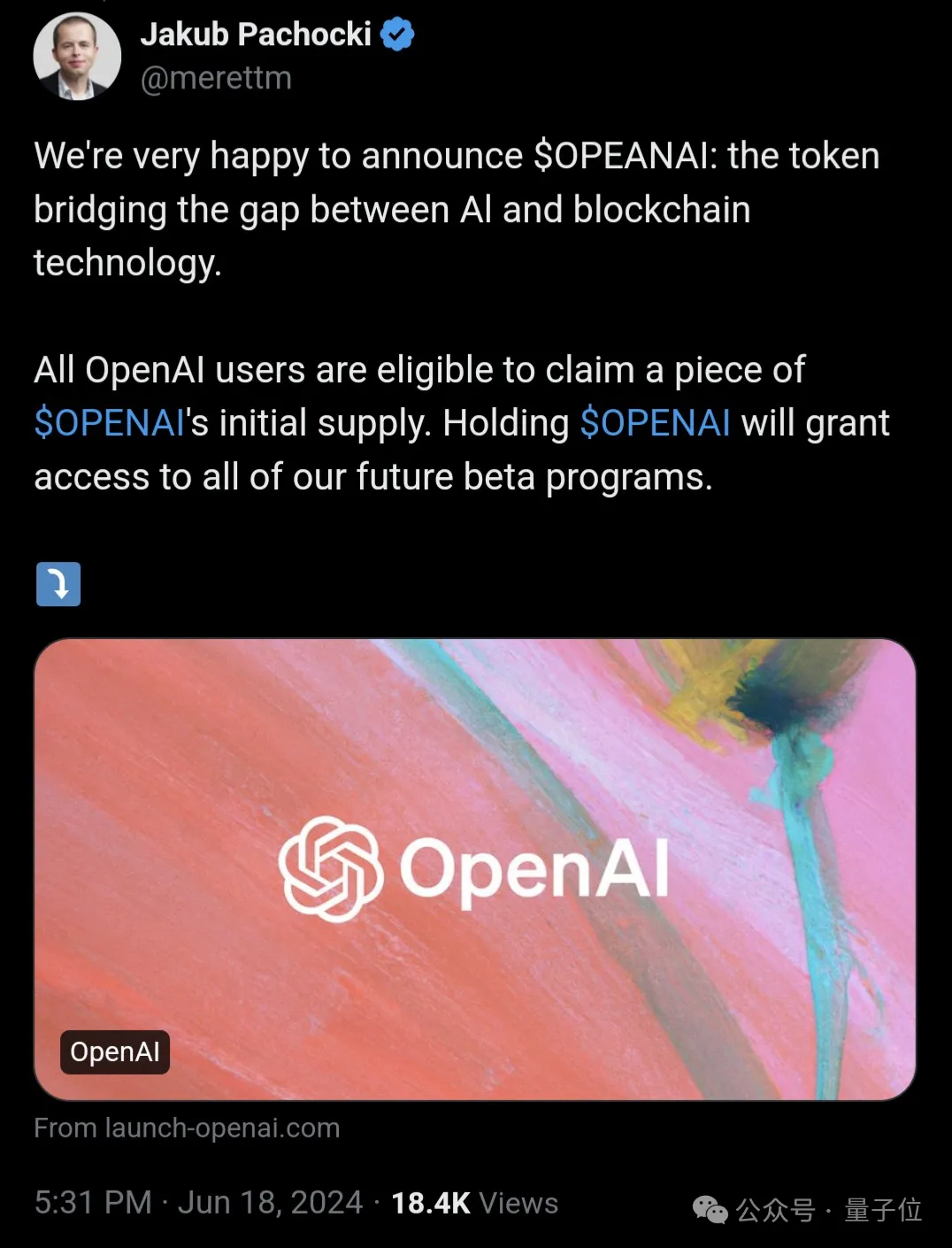

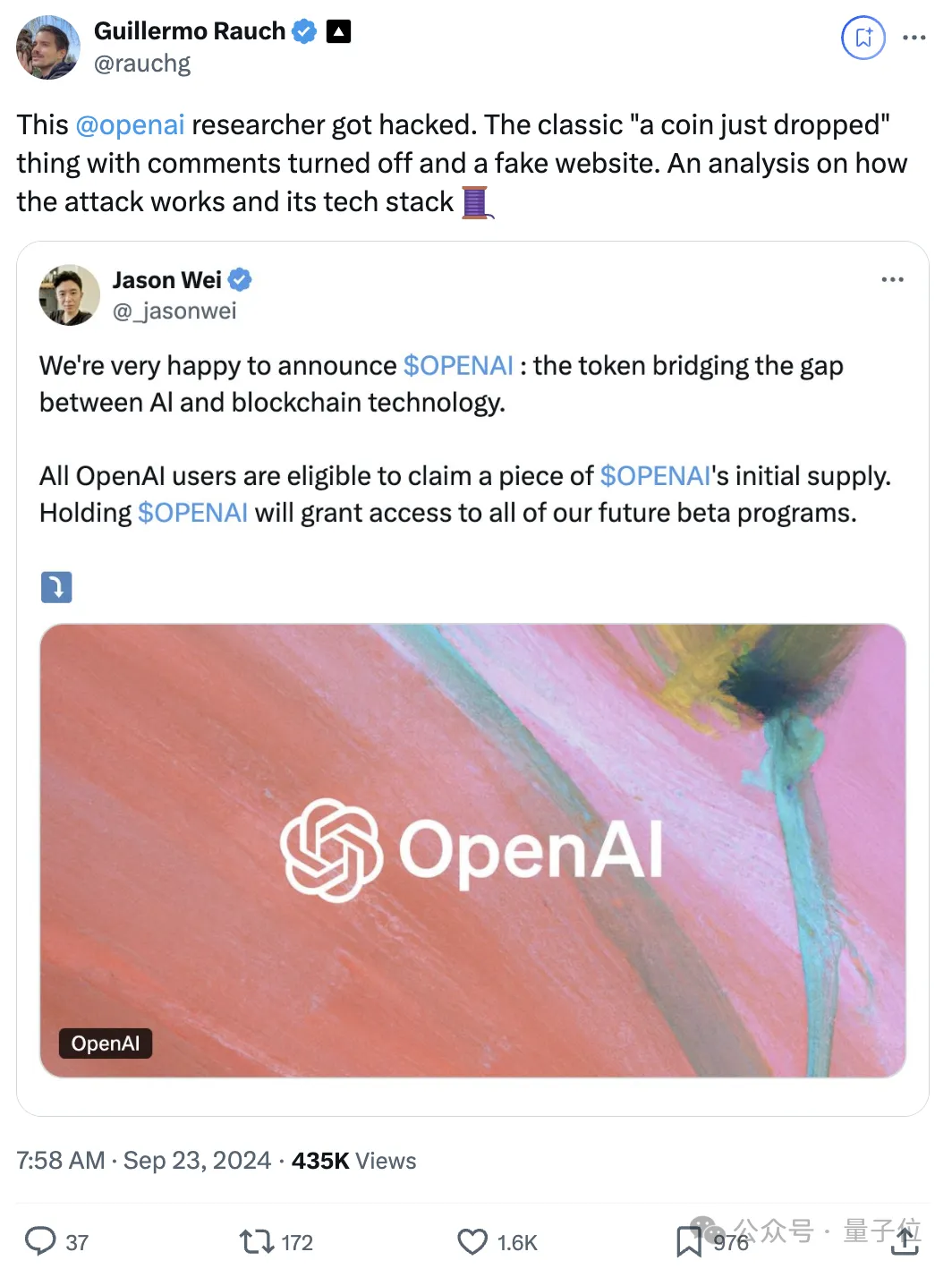

深夜时分,该账号突然发布了一条推文:

我们非常高兴地宣布推出 💲OPENAI:这是一种结合了人工智能和区块链技术的代币。所有 OpenAI 用户都有资格领取一部分 💲OPENAI 的初始供应。持有 💲OPENAI 将获得我们未来所有测试程序的访问权限。

随后,还附上了一个钓鱼网站的链接。

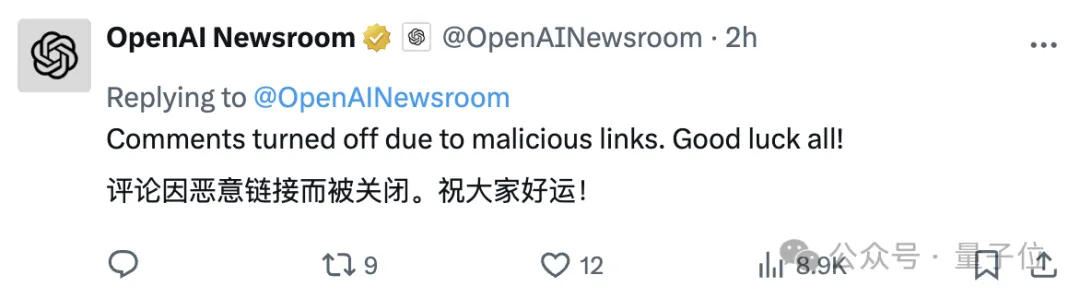

现在这条推文已经不见了,只留下一句提示:

评论因包含恶意链接而被关闭。祝大家好运!

这不仅仅是官号的问题,在过去的 15 个月内,至少有 4 个与 OpenAI 相关的账号被盗。

OpenAI 的员工账号也接连遭到攻击。

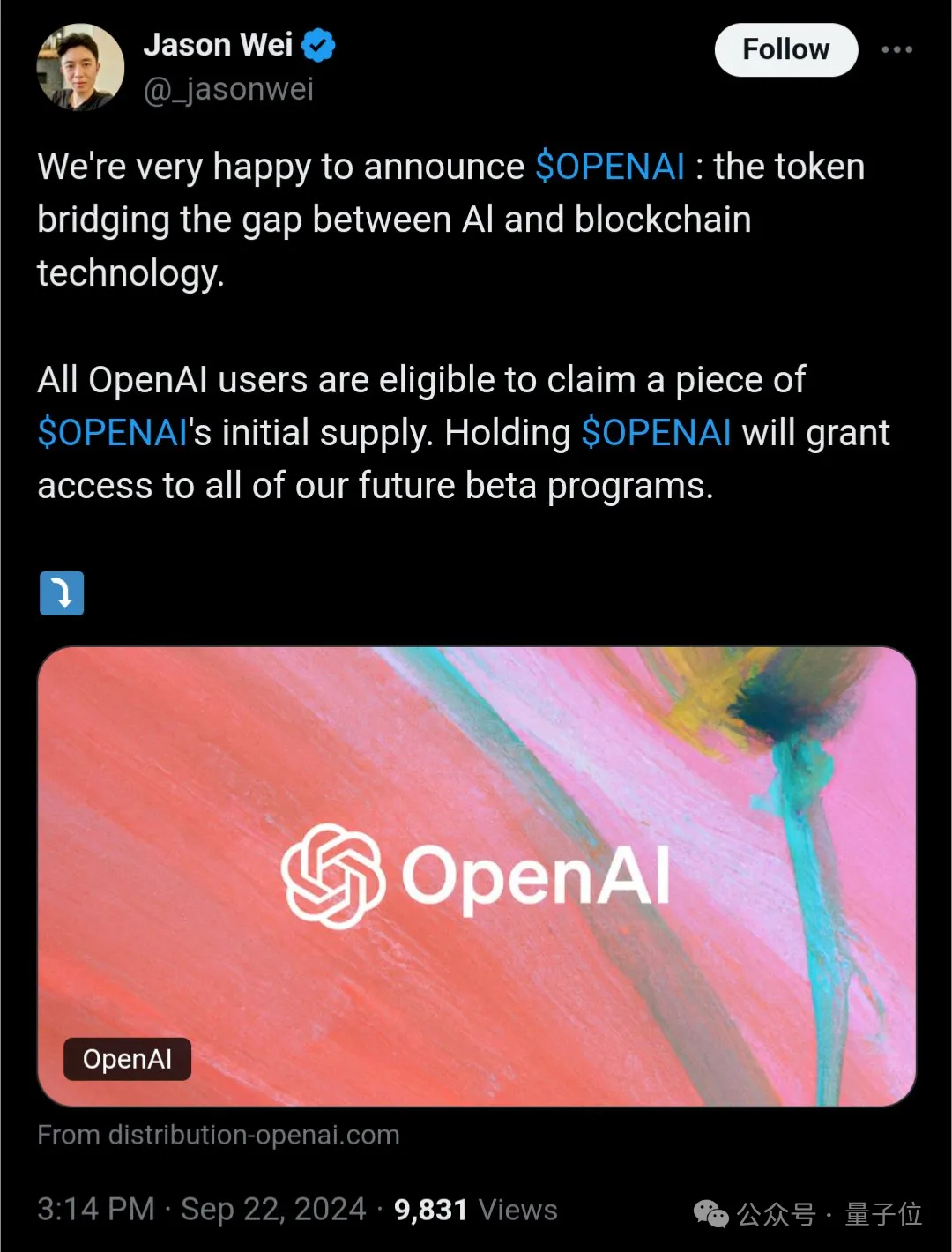

首席科学家 Jakub Pachocki、首席技术官 Mira Murati 和研究员 Jason Wei 的账号都成了攻击目标。

从这些一致的操作来看,显然是同一伙人所为。

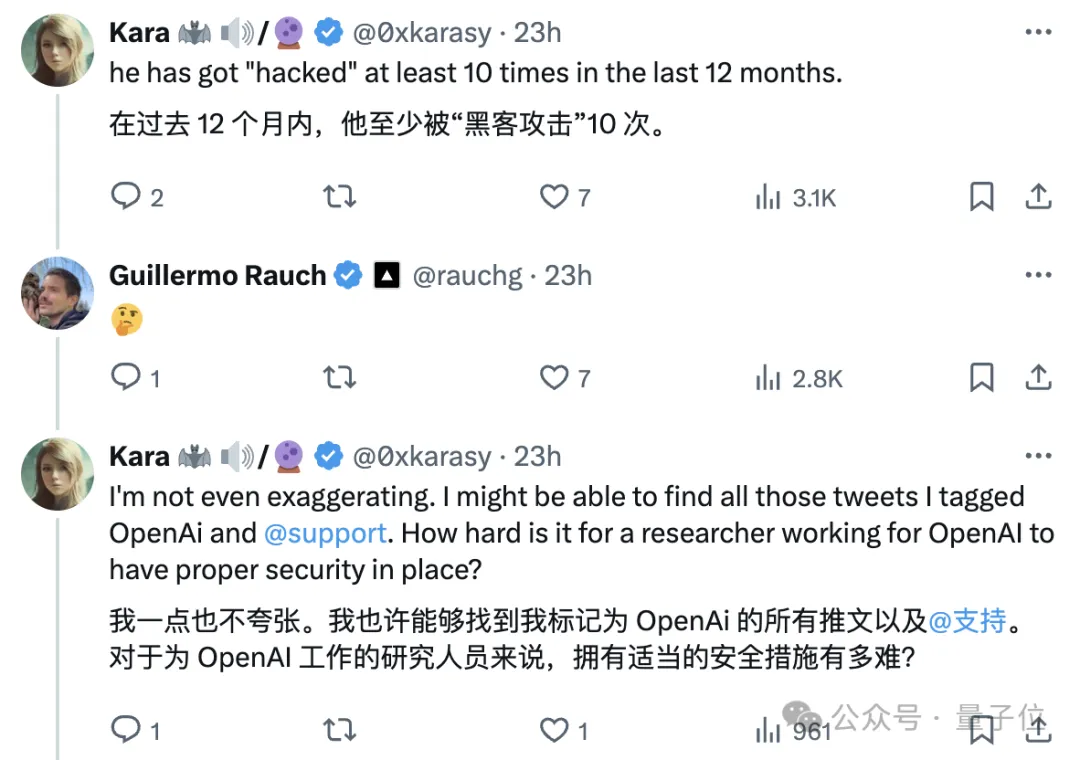

有网友指出,在过去的一年里,Jason Wei 的账号至少被盗了 10 次。

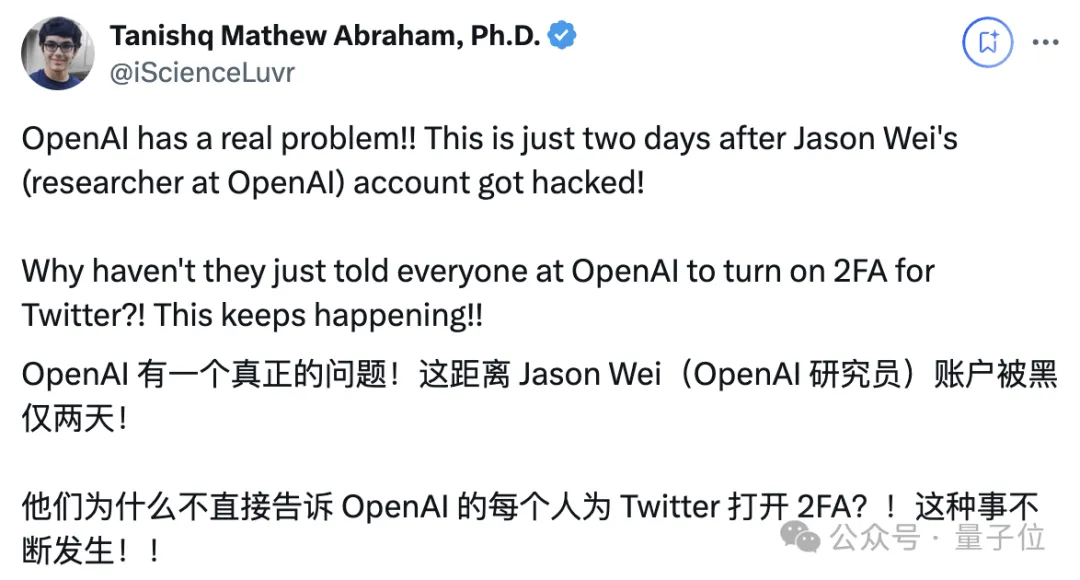

此次,OpenAI的Newsroom账号遭到黑客攻击,而距离Jason Wei账号最近一次被黑的时间还不到两天。

这些推文散布在𝕏平台上,引发了一场大规模的围观。

与此同时,网友们也为其他人感到担忧,希望没有人真的被骗。

有人表示不解:这些骗局的目标受众究竟是谁?如果这些骗局无效,黑客们也不会花费如此多的时间和精力。

然而,到底是什么样的人会同时满足以下条件:1)对比特币感兴趣;2)了解OpenAI及其高层,并且3)容易掉入这种简单的钱包窃取陷阱呢?

特斯拉的xAI团队成员以及Grok开发者也纷纷发表评论:

“祝大家好运!”

还有网友为OpenAI叹息道:

“一次是不幸, 两次就说明有问题, 三次则是系统性的问题。”

一些网友调侃Ilya创立了SSI(Safe SuperIntelligence),而现在OpenAI则成了USI(Unsafe SuperIntelligence):

于是有人提问:为什么不开启2FA(双重验证)?

也许……2FA已经不管用了。

有网民对此次攻击的操作方式和技术栈进行了分析。

有网民对此次攻击的操作方式和技术栈进行了分析。

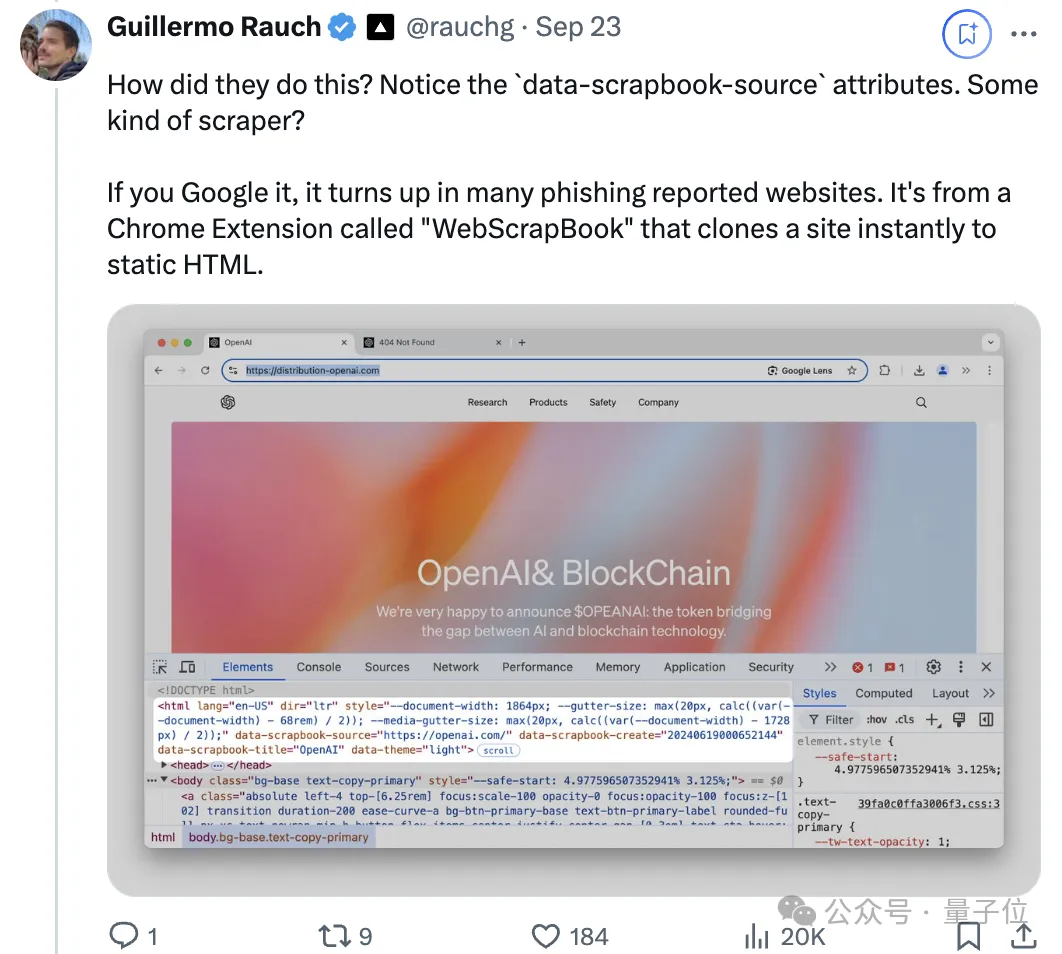

以下是 Vercel 首席执行官 Guillermo Rauch 提供的分析。

首先需要注意的是,大多数钓鱼网站都有一个共同的缺点:它们看起来很粗糙、不专业。

然而,这次的钓鱼网站却显得异常逼真,几乎就像是合法的网站一样。

攻击者是如何做到如此逼真的呢?

请注意“data-scrapbook-source”这个属性。这可能是使用了某种网页爬虫工具吗?

通过搜索发现,这个属性出现在许多已报告的钓鱼网站上。它来源于一个名为“WebScrapBook”的 Chrome 扩展程序,该程序可以立即把网站克隆成静态 HTML 页面。

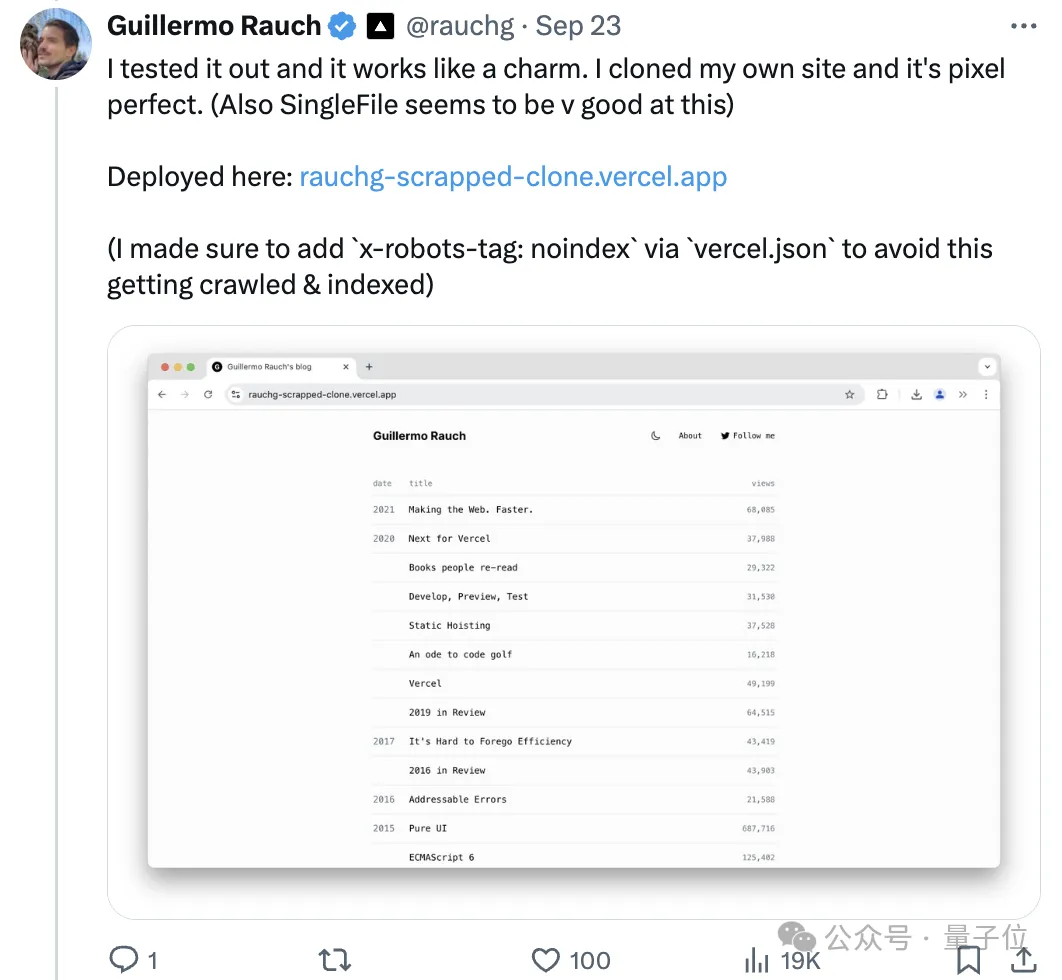

Guillermo Rauch 亲自尝试了一下,表示效果非常好:

他克隆了自己的网站,并且复制得非常精准。

接着,Guillermo Rauch 发现了一个关键点。

在 HTML 中暴露了攻击者抓取页面的时间戳:20240619000652144。

如果对其解析,结果是:2024-06-19T00:06:52.144Z,即大约三个月前。

这表明攻击者已经持续进行这项操作一段时间了,并且可能是针对多名 OpenAI 员工。

据报道,OpenAI 的账户被加密货币领域的黑客入侵,并进入了其服务器堆栈。由于该网站是通过 @cloudflare 托管的,因此理论上很难追踪到源服务器。

然而,在触发 404 错误页面时,Guillermo Rauch 获得了一些有趣的信息:

Apache/2.4.52 (Ubuntu) Server at distribution-openai.com Port 80

为什么这很有趣呢?

Guillermo Rauch 解释说,“Port 80” 可能意味着两种情况:

- 一种可能是他们设置了一个加密的反向隧道连接到 Cloudflare(这并不常见);

- 或者,恰恰相反,他们可能直接将

${ip}:80作为源。

问题来了:如何找到这个源 IP 地址呢?

与普遍看法不同的是,传统的 CDN 并不能真正保护源 IP 地址,这些 IP 地址可能会被搜索引擎发现。这需要在源代码中查找唯一的字符串,比如 CSS ID:

这里发现了一个疑似克隆网站,但由于 <title> 标签不匹配,所以这并不是一个完全相同的克隆。

此外,该网站上的土耳其语与 HTML 中的内容不符:

Videoyu cep telefonunuzda izlemeye devam etmek için QR kodunu tarayın (若要继续在您的手机上观看视频,请扫描 QR 码)

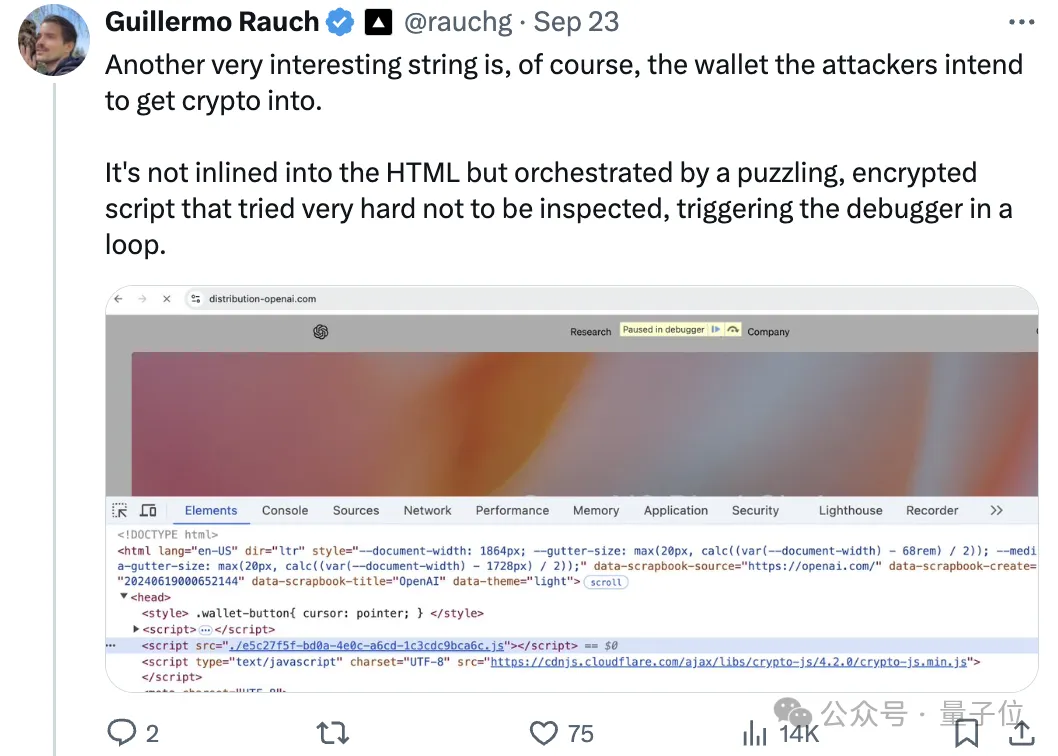

另一段非常有趣的代码是攻击者用来接收加密货币的钱包地址。

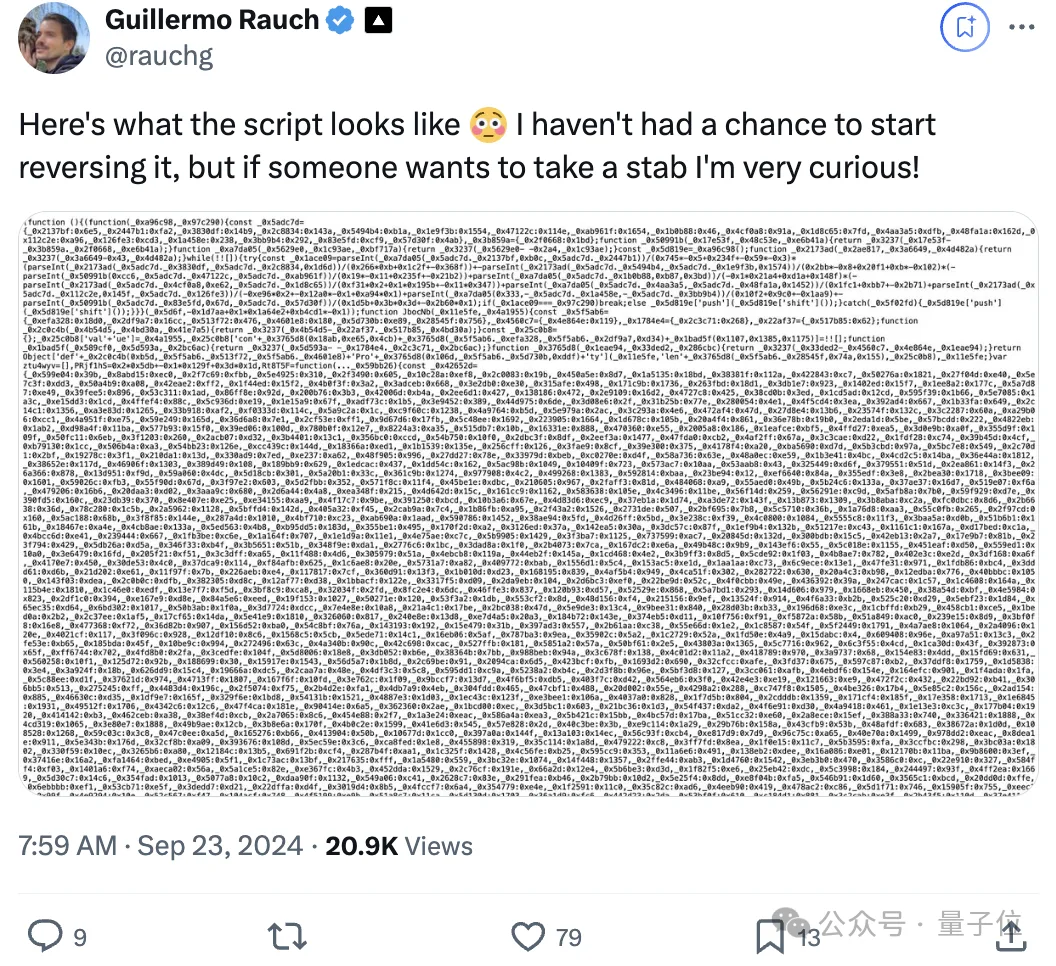

这个地址并未直接嵌入HTML代码中,而是由一段令人费解的加密脚本控制,该脚本旨在规避审查,并不断触发调试器进入循环状态。

Guillermo Rauch分享了这段脚本,并表示他尚未有机会对其进行逆向工程分析。

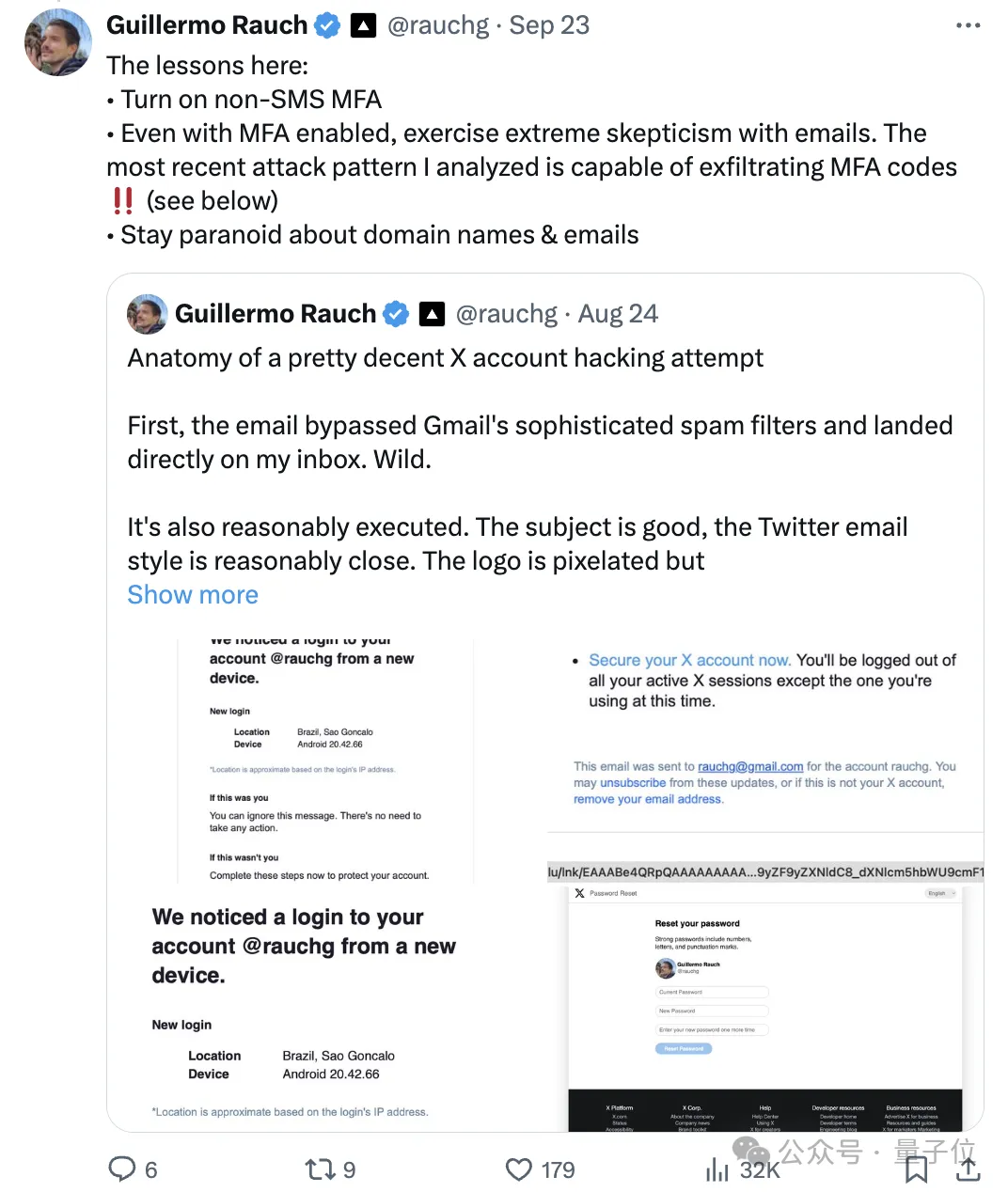

最终,Guillermo Rauch总结了一些防范欺诈的经验:

- 启用非短信形式的多因素认证(MFA)。

- 即使启用了MFA,仍需对电子邮件保持高度警惕,因为现有的攻击手段已经能够窃取MFA验证码。

- 始终对域名和电子邮件保持警觉。

此次OpenAI账号被盗并发布钓鱼信息也给大家敲响了警钟。

各位上网时一定要提高警惕哦~

参考链接: 1. https://x.com/iScienceLuvr/status/1838344428504973585 2. https://news.ycombinator.com/item?id=41631412 3. https://x.com/SmokeAwayyy/status/1838345566100820102 4. https://x.com/rauchg/status/1838005061332673008

— 完 —

关注我们,及时获取前沿科技资讯。

OpenAI 账号遭加密货币领域黑客入侵,曝光 GPT-4 开发内幕

从技术优化到团队合作,内容一应俱全。

超级对齐负责人连发 13 条推文,

再次提议建立国际人工智能监管机构。

网友感叹:科幻级别的 AI 就在我眼前构建。

比 OpenAI 更早揭示推理算力 Scaling Law。

(注:图片链接重复,仅保留一次。)

大家在看